Funcionário da Abin relatou à PF suposta invasão aos sistemas do governo paraguaio. Ação tinha como objetivo obter dados sigilosos sobre valores em negociação de Itaipu, segundo o depoimento. Cobalt Strike

Divulgação/Fortra

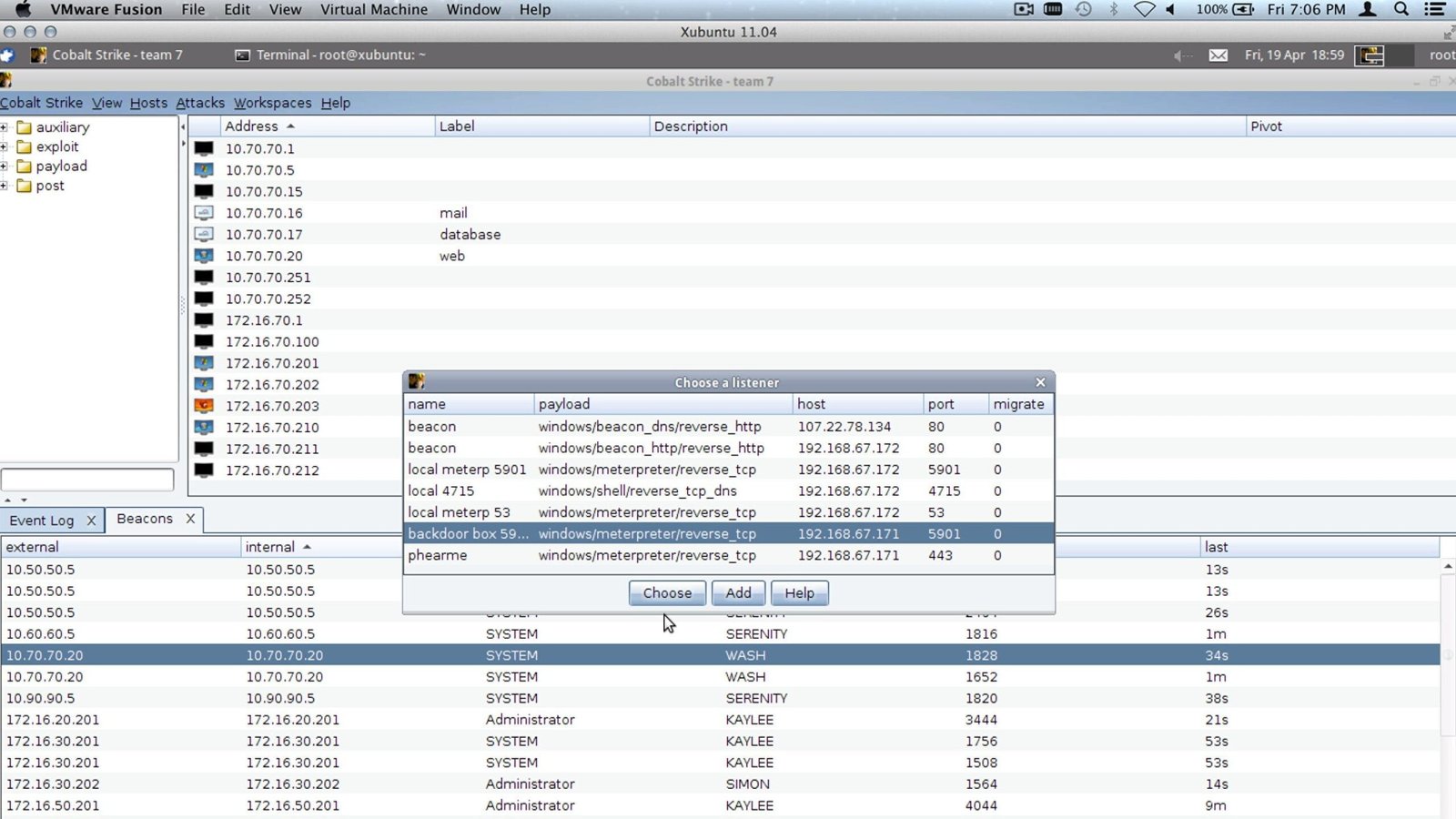

O programa Cobalt Strike foi citado por um funcionário da Agência Brasileira de Inteligência (Abin) em depoimento à Polícia Federal sobre a suposta espionagem brasileira ao Paraguai.

Segundo o relato, nessa operação, houve o uso de ferramentas de intrusão como Cobalt Strike e o envio de e-mails com engenharia social para capturar senhas, cookies de sessão e acessos de autoridades paraguaias.

O objetivo seria obter informações sigilosas sobre negociações da usina de Itaipu, que pertence aos dois países. Em nota, o governo Lula disse que interrompeu a ação assim que ficou sabendo dela, em março de 2023.

As informações foram publicadas pelo portal UOL. A TV Globo teve acesso a trechos do depoimento.

O que é o Cobalt Strike

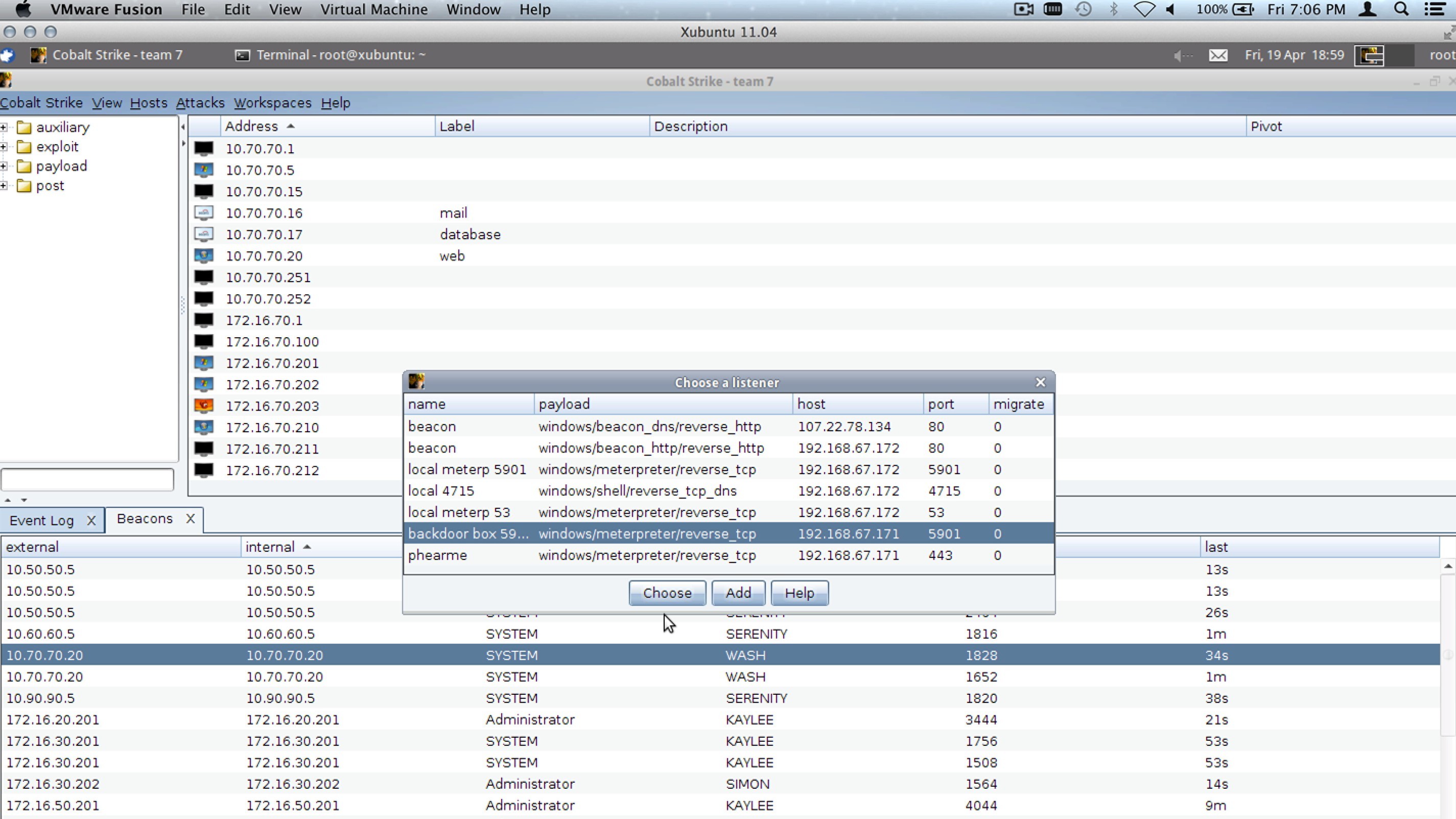

O Cobalt Strike é um programa preventivo: ele serve para empresas simularem invasões a sistemas internos e identificar brechas que devem ser corrigidas antes que ocorram ataques reais.

E funciona como um programa comum de computador, com um visual simples que permite configurar o ataque que será testado. Ele é vendido pela empresa americana de cibersegurança Fortra, que diz ter clientes como IBM e Coca-Cola.

O Cobalt Strike foi criado em 2012 e comprado pela Fortra em 2020. A licença básica para usar o programa custa US$ 3.540 (cerca de R$ 20 mil)

Cobalt Strike

Divulgação/Fortra

Suposta espionagem paralela da Abin causa atrito entre Brasil e Paraguai

Como o Cobalt Strike funciona

Para atacar o computador da empresa ou de terceiros, o Cobalt Strike pode aproveitar alguma vulnerabilidade de segurança já conhecida.

Ou usar o chamado “phishing”, tática em que a vítima é induzida a baixar um arquivo malicioso por um anexo no e-mail ou um link falso, por exemplo.

Com acesso à máquina atacada, o programa instala o “beacon”, um arquivo malicioso que se comunica com o atacante e realiza comandos enviados por ele.

“A partir do momento em que você insere o ‘beacon’ em um computador externo, você pode inserir qualquer coisa dentro dessa máquina, como um vírus”, disse o diretor de operações da empresa de segurança da informação Grupo Aplidigital, Fellipe Canale.

Segundo o especialista, o usuário comum pode ser vítima e perder o controle de seu computador. Mas cibercriminosos preferem alvos grandes, como empresas, por terem uma possiblidade maior de retorno financeiro.

Governo do Paraguai convoca embaixador do Brasil

Programa tem versão pirata

O gerente de engenharia de segurança da Check Point Software, Fernando de Falchi, explica ainda que existem relatos de uma versão falsa usada para atacar terceiros. “É uma cópia pirata em que mexem no código e vendem com outras características para trabalhar com ataques não legítimos”.

“A ideia do Cobalt Strike é ter um teste de penetração. A ideia do cibercriminoso é alterar a ferramenta e ela funcionar para o que ele quiser”, destaca.

Em junho de 2024, a National Crime Agency (NCA), agência do governo do Reino Unido, coordenou uma operação internacional contra versões pirata do programa.

“Desde meados da década de 2010, versões pirateadas e não licenciadas do software, baixadas por criminosos em mercados ilegais e na dark web, ganharam a reputação de serem a principal ferramenta de intrusão em redes para quem busca realizar ataques cibernéticos”, descreveu a NCA na época.

O método atrai cibercriminosos porque é difícil identificar a invasão, diz Canale. “É um sistema muito bem-feito e precisa de ferramentas muito boas de cibersegurança para conseguir identificar e barrar essa comunicação”.

World: conheça projeto que paga criptomoedas por registro de íris

IA de Musk diz que o bilionário é um dos principais ‘espalhadores de desinformação’ no X

‘Biscoiteiros’: Chefs conquistam a internet com sensualidade na cozinha

Want to Partnership with me? Book A Call

Popular Posts

- All Post

- Devops

- Finanças

- Futebol

- Sem categoria

- Tecnologia

Dream Life in Paris

Questions explained agreeable preferred strangers too him her son. Set put shyness offices his females him distant.